什么是 SIEM 日志?

安全信息和事件管理(SIEM)是网络安全领域的全面解决方案。它结合了安全信息管理(SIM)和安全事件管理(SEM),可对应用程序和网络硬件生成的安全警报进行实时分析。

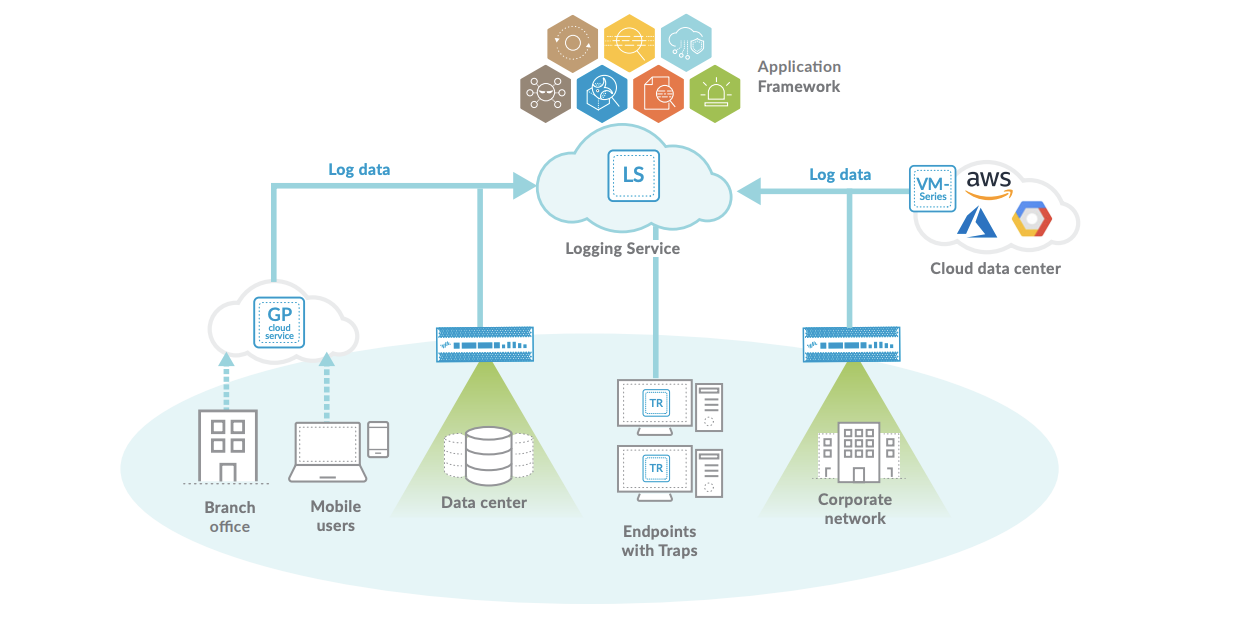

SIEM 系统收集并汇总整个组织的技术基础设施(从主机系统和应用程序到防火墙和防病毒过滤器等网络和安全设备)生成的日志数据。

SIEM 日志记录是 SIEM 功能的核心,是将原始数据转化为有意义的见解、增强安全措施和策略的关键要素。SIEM 日志记录正在收集、汇总和分析来自组织 IT 基础设施内不同来源的日志数据。这一过程将 SIEM 转变为一个集中式平台,使安全分析人员能够筛选大量数据,发现潜在的安全威胁并做出有效应对。

SIEM 日志记录为何对 IT 安全至关重要?

SIEM 平台 是许多传统安全计划的核心组成部分,它可以分析任何数量和类型的日志文件,以识别安全事件或新出现的威胁。这一功能使其有别于 EDR (端点检测和响应)等安全工具。

SIEM 供应商通常提供附加功能,如 UEBA (用户和实体行为分析)和通过 SOAR (安全协调、自动化和响应)进行响应操作。有了先进的 SIEM 日志记录,安全小组就能检测可疑活动并发出警报,分析用户行为以发现异常,并集中了解整个组织的安全事件。

SIEM 监控与安全相关的活动,如用户登录、文件访问和关键系统文件的更改,并将其作为日志数据捕获。然后,软件将分析和关联算法应用于这些数据,以识别潜在的安全事件或威胁。

SIEM 与日志管理:了解差异

SIEM 和传统的日志管理都涉及收集和存储日志数据,而 SIEM 则更进一步。它将日志数据与额外的上下文信息相结合,可进行更多分析和实时威胁检测,而这是基本日志管理系统通常不具备的功能。

日志管理

日志管理系统收集、存储并有时分析 IT 基础设施内各种系统、应用程序和设备生成的日志数据。

日志管理汇总不同来源的日志,将其组织到一个集中位置,通常涉及保留、归档和基本搜索功能等任务。日志管理系统是一个存储库,安全分析人员可根据需要访问和分析日志。不过,它们一般可能无法提供自动安全分析或实时威胁检测。

SIEM 管理

SIEM 工具 可对安全事件进行实时分析和关联,从而加强日志管理。这些工具从各种来源收集日志数据,并使用以安全为重点的分析和关联技术来识别模式、异常和潜在的安全事件。

SIEM 系统包括内部和外部来源的 威胁情报 集成、警报、事件响应工作流和合规性报告。它们通过关联多个来源的数据,更全面地了解组织的安全态势,从而有效地识别和应对安全威胁。

日志管理更侧重于日志收集和存储,而 SIEM 则整合这些数据,提供实时安全监控、威胁检测和事件响应功能。SIEM 解决方案通常将日志管理作为核心组件,但在此基础上还提供高级安全功能。

SIEM 与系统日志的区别

Syslog 是一种用于在网络内发送日志信息的协议。这是一种标准协议,许多设备和系统(如路由器、交换机、服务器、防火墙等)都使用它来生成和传输日志数据。Syslog 消息包含有关这些设备和应用程序的事件、错误或活动的信息。

可以收集 Syslog 消息,并将其发送到集中位置(如 Syslog 服务器或 SIEM 系统)进行存储、分析和监控。不过,syslog 并不分析或关联这些日志,它主要是一种日志传输方法。

SIEM 日志的关键组成部分

SIEM 日志的关键数据是这些系统收集和分析的基本数据元素,用于识别和应对安全事件。这些组件包括

- 时间戳:每个日志条目都标有时间戳,表明事件发生的时间。这对于按时间顺序分析和关联不同系统中的事件至关重要。

- 来源和目的地信息:日志包含有关源(事件起源地)和目标(事件目标)的详细信息。这些信息对网络安全至关重要,可用于跟踪数据流和识别潜在的外部威胁。

- 用户信息:日志通常包括用户信息,如用户名或账户 ID,尤其是访问控制和身份验证事件。这有助于确定哪些用户参与了特定事件。

- 活动类型这指定了日志中记录的事件的性质,如登录尝试、文件访问、系统警告、错误信息或网络连接。

- 已采取的行动如果事件触发了响应,则记录在日志中。例如,访问尝试是被允许还是被拒绝,或者错误是否触发了特定的系统响应。

- 已获取资源:特别是在访问控制和文件完整性监控方面,日志详细记录了哪些资源(如文件、数据库或应用程序)被访问过。

- 严重性级别:许多 SIEM 系统会根据严重性对事件进行分类,帮助确定响应的优先级。例如,登录尝试失败可能属于较低严重性,而恶意软件检测则属于较高严重性。

- 状态代码:这些代码为了解事件的结果(如成功或失败的流程)提供了快速参考点。

- 数据传输:就网络安全事件而言,事件期间传输的数据量可以作为衡量事件性质和严重性的关键指标。

- 补充背景信息:高级 SIEM 系统可能会为日志添加更多上下文,如地理位置数据、系统配置更改或与已知威胁数据库的关联。

这些组件提供了组织 IT 基础设施内安全事件的全面视图,能够有效监控、分析和应对潜在的安全事件。

SIEM 日志记录机制

了解 SIEM 日志记录的基本机制是了解其网络安全价值的关键。本节深入探讨 SIEM 日志记录的核心流程,从数据收集到生成警报和报告。

数据收集

SIEM 日志记录是帮助组织有效监控和保护其 IT 基础设施的关键流程。SIEM 日志记录过程始于数据收集。从防火墙到应用程序,组织 IT 基础设施的每个元素都会产生日志,这些日志提供了网络健康和安全的综合视图。

数据规范化

数据收集完成后,下一步就是数据规范化。这一重要过程包括将不同的日志格式标准化为统一的结构。数据规范化使分析和比较日志变得更容易,这对识别模式和异常至关重要。

检测与关联

下一阶段是检测和关联。这正是 SIEM 工具展示其识别规范化数据中的模式和异常的能力的地方。及早发现潜在的安全事件至关重要;本阶段有助于实现这一目标。这一步骤对于及早发现潜在的安全事件至关重要。

警报和报告

最后,SIEM 系统会生成警报和报告。生成警报和报告是最后一块拼图。SIEM 系统会向各小组通报即时威胁,并通过全面的报告协助合规性和更深入的安全分析。SIEM 系统生成的报告尤其有助于识别趋势和模式,从而帮助组织改善整体安全态势。SIEM 系统会向各小组通报即时威胁,并通过全面的报告协助合规性和更深入的安全分析。

SIEM 日志记录最佳实践

SIEM 日志记录的最佳实践对于最大限度地提高 SIEM 系统的效率至关重要。这些做法有助于确保 SIEM 工具高效地收集和分析数据,并有助于改善组织的安全态势。以下是一些关键的最佳做法:

- 选择性数据收集:仔细选择要监控和收集日志的数据源,重点关注与组织安全需求最相关的数据源。这种有针对性的方法有助于有效利用 SIEM 资源,减少无关数据带来的噪音。

- 数据规范化:将日志数据规范化为一致的格式。这种标准化对实际分析至关重要,可以更直接地关联和比较不同来源的数据。

- 实时监控和分析:建立 SIEM 系统进行实时监控和分析,以便立即检测和应对潜在的安全事件。

- 事件关联:采用复杂的算法进行事件关联。这包括分析日志数据中的模式和关系,以识别潜在的安全威胁。

- 定期更新和维护:定期更新和维护 SIEM 系统。这包括更新规则和签名、给软件打补丁,以及确保系统经过调整以适应不断变化的安全环境。

- 合规性与法规一致性:确保 SIEM 日志记录实践符合相关合规性要求和法规,这些要求和法规可能会规定收集和保留的特定数据类型。

- 用户和实体行为分析 (UEBA):实施 UEBA,根据既定行为模式的偏差来检测异常和潜在威胁。

- 有效的存储管理:有效管理日志数据存储,考虑存储解决方案的安全性和可扩展性。

- 定期审查和审计:定期审查和审计 SIEM 系统及其日志,以确保其按预期运行并确定改进领域。

- 培训和认识:确保您的团队接受过培训,并了解如何有效使用 SIEM 系统。这包括了解系统的功能,解读并响应系统发出的警报。

- 与其他安全工具集成:将 SIEM 与其他安全工具和系统集成,实现更全面的安全方法。这可以提高整体可见性和威胁检测能力。

SIEM 日志挑战与解决方案

SIEM 日志管理伴随着各种挑战,而有效地应对这些挑战对于保持稳健的网络安全态势至关重要。以下是 SIEM 日志记录常见障碍的扩展视图,以及如何克服这些障碍:

| 问题 | 解决方案 |

|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|