什么是多因素身份验证?

多因素身份验证(MFA)是一种在用户登录应用程序、在线账户或 VPN 等特定资源时对其进行身份验证的方法。除用户名和密码外,用户还必须使用至少一种额外的验证方法,甚至更多。

多因素身份验证的目标是让未经授权的人难以进入系统。在那些了解良好网络安全实践必要性的行业中,包括金融业甚至流行的游戏平台,正在广泛实施要求在有人登录时进行额外验证。人们普遍认为,MFA 是良好网络安全实践的关键。

多因素身份验证为何重要?

在当前的威胁环境中, 凭证收集 和 网络钓鱼 等攻击方法正变得越来越普遍。当威胁参与者通过员工的凭证进入系统时,他们可以通过 恶意软件(如 勒索软件 或 僵尸网络)跟进最初的攻击,从而造成巨大的破坏。鼓励良好的安全卫生习惯和开展强制性培训可以降低组织内人员遭受凭据收集和网络钓鱼攻击的几率,而 MFA 则是防止威胁参与者的另一道重要防线。

实施 MFA 后,即使密码或 PIN 码等凭证被泄露,威胁参与者也更难访问企业的环境和信息系统。如果 MFA 尝试失败,这一额外的保护层会通知 SOC ,使安全小组能够在造成任何损失之前找出系统中的漏洞。除了加强保护外,MFA 还非常简单易用。

多因素身份验证如何工作?

用户在某处创建账户时,需要提供若干信息以完成身份识别和验证过程,其中包括在系统中代表其身份的用户名和密码。然后,该服务会通知用户还需要哪些验证方法(如果有的话)才能最终确定其账户。

这些附加方法通常包含不同的因素:

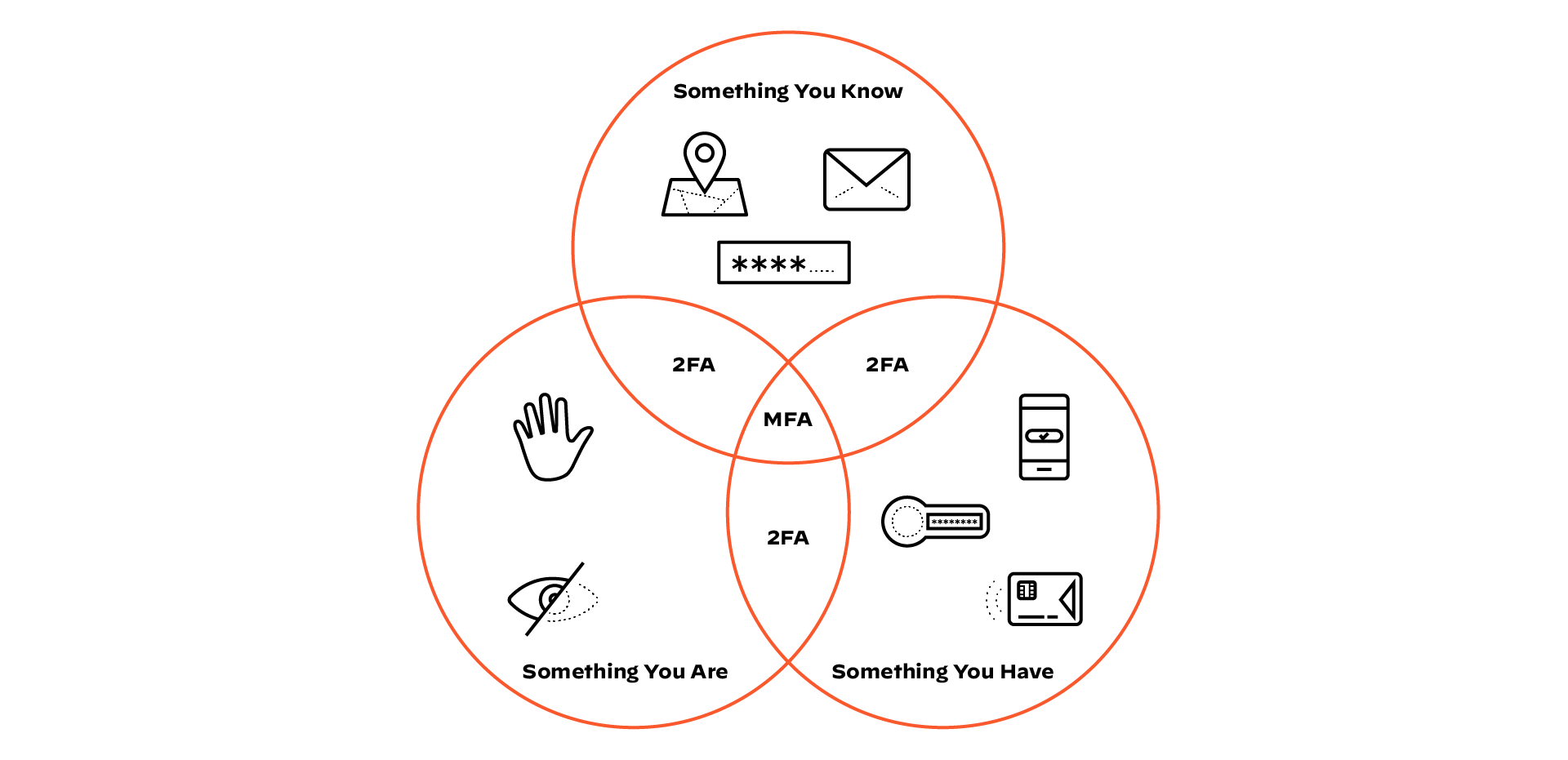

- 你 知道的 东西(如密码、个人识别码或 PIN 码和/或安全问题)

- 你 拥有的 东西(如移动设备、电子邮件账户、物理安全钥匙或银行卡),和/或

- 你的 身份 (例如指纹或面部识别等生物识别技术)

当有人以后登录该服务时,系统会询问他们注册时提交的任何信息。他们只有通过必要的方法正确验证后,才能进入系统。这一过程是止于凭证还是要求多种形式的身份验证,取决于服务。

认证类型

虽然 MFA 是要求多种验证因素的总称,但也有一些特定术语用于描述独特的身份验证技术或场景,包括以下几种:

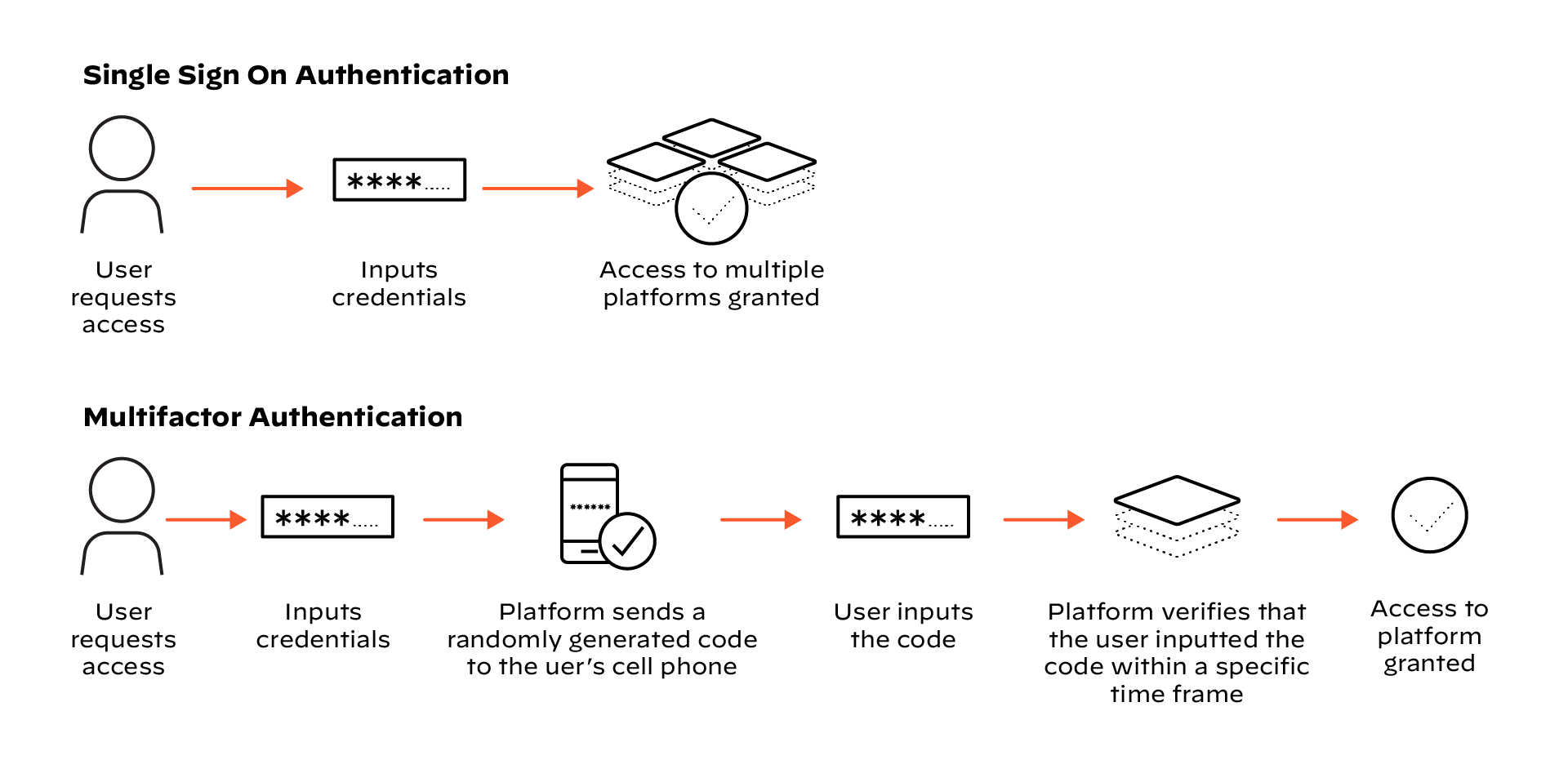

- 单点登录(SSO):SSO 通常与身份管理系统一起使用,可让用户使用一套凭证登录多个平台或服务。

- 双因素身份验证 (2FA):要求用户访问系统时正好需要两种形式的身份验证。

- 带内验证服务或平台包含一个认证通道,供用户直接登录。

- 带外验证公司使用不同的通信渠道来验证用户身份。

- 多因素身份验证:MFA 要求用户在访问系统时需要三种或三种以上的身份验证形式。

- 自适应多因素身份验证(AMFA):基于风险的身份验证(RBA),AMFA 通过分析角色、位置、设备等信息来验证用户身份。

用户访问的平台或服务决定使用哪种类型的身份验证以及启用哪种方法。

验证方法

用户有很多方法来验证自己的身份,而且这种方法还在不断增加。常见的格式包括

- 密码用户注册服务或平台时创建的 4 到 10 位数的代码。

- 安全问题:用户将在创建账户时选择并回答这些问题,然后在登录时回答一个或多个问题。

- 核实个人信息:重新输入或验证与账户相关的手机号码、电子邮件地址或实际地址。

- 智能卡:带有嵌入式集成电路芯片的卡,如借记卡/信用卡。

- 基于令牌:用户必须提交一个随机代码,该代码会在用户输入凭据时生成。这个代码可以发送到他们的移动设备或电子邮件中,也可以在用户下载的验证器应用程序上生成,甚至可以是发送给他们的实体设备。

- 生物识别技术:指纹扫描、面部识别等方法可以帮助用户验证身份。

无论是否关注网络安全,许多人都能在日常生活中找到使用这些方法的途径。全民教育正在以多种不同的方式成为社会中更加普遍、更加不可或缺的一部分。

身份验证示例

多因素身份验证已经非常普遍;各类平台和行业的用户都在不知不觉中使用了 MFA!

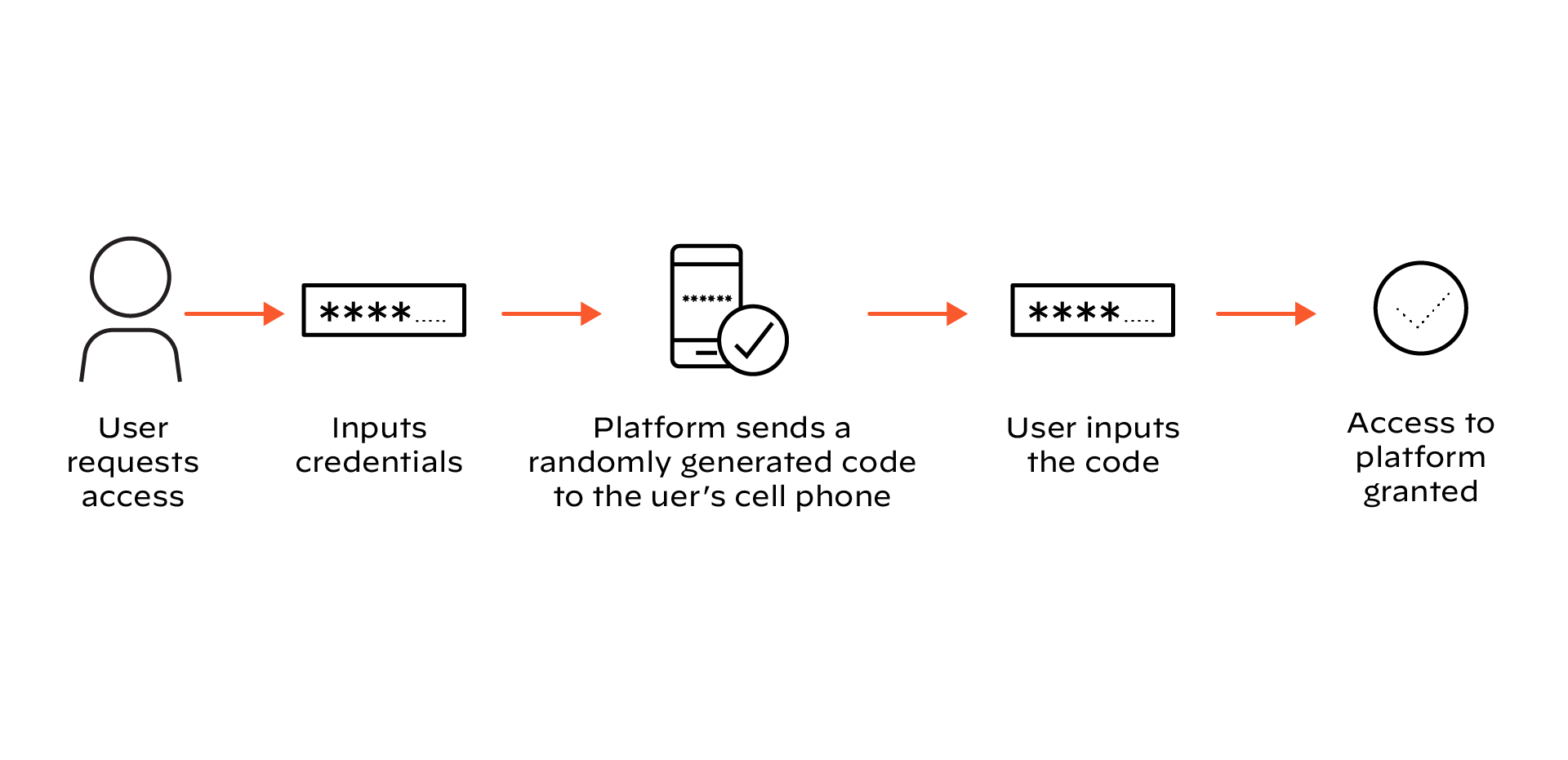

许多服务都会在用户登录其在线平台时使用 2FA。用户提交登录凭证后,平台会随机生成一个代码,通过用户最初注册时确定的电话或电子邮件地址发送给他们。然后,用户将把代码输入平台,以确保安全访问。

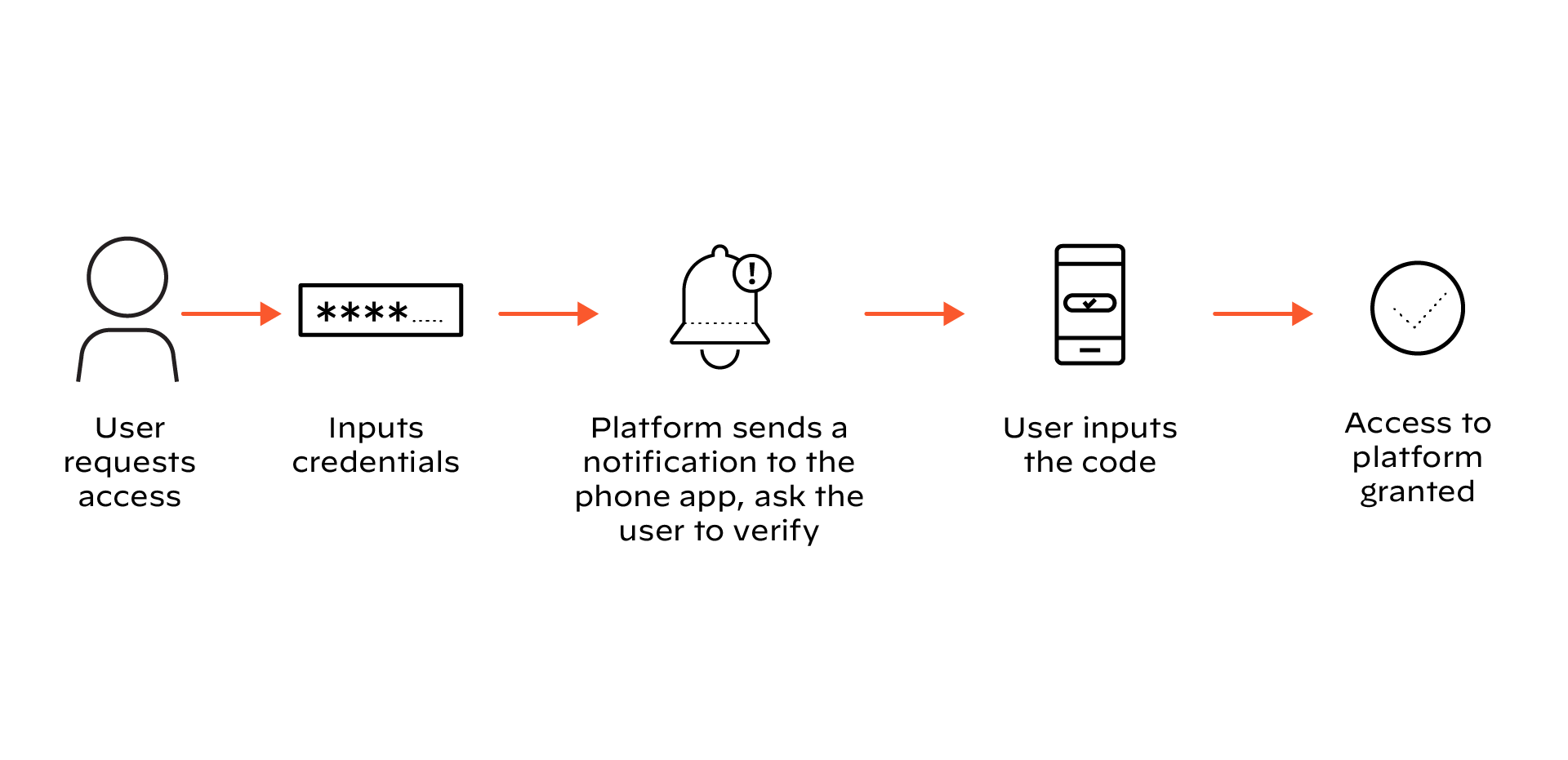

身份验证 的另一个例子是提供 B2B 身份验证 方法的 身份和访问管理 (IAM)公司。用户将被要求在第三方公司创建一个账户,并在移动设备上下载一个配套应用程序。登录系统后,平台会向应用程序发送通知,要求用户验证是否登录。这种带外身份验证的例子在当前的工作环境中非常常见。

多因素身份验证是日常保护的最佳方法之一,但这并不意味着它就无懈可击。

MFA 能否被黑客攻击或绕过?

虽然 MFA 大大降低了攻击成功的可能性,但仍有可能以各种方式被绕过。可以通过网络钓鱼、恶意软件和中间插手攻击来实现。有时,这甚至是用户的错误--偶尔,用户会启用身份验证请求,即使他们不知道请求的来源。他们会简单地认为请求来自后台程序,或者他们忘记了自己曾请求过访问。

尽管 MFA 本身并不是一个具体的防御计划,但它绝对应该在系统中实施。为了提供额外的保护,SOC 可以寻求 端点 保护解决方案(如 Cortex XDR )或 SOAR 解决方案(如 Cortex XSOAR )来识别潜在的漏洞并自动采取应对措施。